Отчет Корбетта

Вердикт вынесен: Эпштейн был шпионом!

И, несмотря на то, что пишут СМИ , он занимался не столько компроматом для своих товарищей из КГБ, сколько вел переговоры в интересах своих друзей, израильтян.

В дополнение к многочисленным связям с Израилем, которые я перечислил в своей статье «10 вещей, которые я узнал из файлов Эпштейна» , появляется все больше данных, свидетельствующих о том, как Эпштейн сотрудничал со своим другом (и бывшим премьер-министром Израиля) Эхудом Бараком для получения контрактов и достижения дипломатических целей Израиля. Эти данные включают информацию о том, как Эпштейн:

- помог Бараку продать правительству Нигерии биометрические системы контроля израильского производства, прошедшие испытания в Газе ;

- связали Барака и премьер-министра Израиля Биньямина Нетаньяху с американскими инвесторами, стремящимися разработать газовое месторождение Левиафан к западу от Хайфы;

- Он подготовил почву для первого визита премьер-министра Индии в Израиль и был призван содействовать контактам между индийским руководством и приближенными к администрации Трампа, такими как Джаред Кушнер и Стив Бэннон;

- использовал свои политические связи и финансовое влияние для заключения соглашения о сотрудничестве в области безопасности между Израилем и Монголией;

- и т. д.

Да что там, израильское правительство даже установило и обслуживало систему безопасности в манхэттенской квартире, которую Эпштейн часто сдавал Бараку во временное пользование.

Да, чем бы еще ни занимался Эпштейн, похоже, он усердно работал за кулисами, выступая в роли агента влияния для продвижения израильских интересов по всему миру.

Но Эпштейн мертв, как вы, возможно, слышали. Так как же Израиль будет оказывать влияние на иностранных дипломатов и бизнесменов теперь, когда он больше не может полагаться на своего любимого «решалу»?

Как оказалось, мы можем увидеть проблески ответа на этот вопрос и в архивах Эпштейна…

Команда "Карбин"

В ноябре прошлого года газета San Francisco Standard опубликовала статью « Внутри затянувшегося ухаживания между Джеффри Эпштейном, Питером Тилем и израильскими чиновниками ». В статье подробно описывается, как Handala («связанная с Ираном хакерская группа») получила электронные письма от израильских чиновников, которые показывают, что Эпштейн в очередной раз выступал в роли смазчика, помогающего израильскому «глубинному государству» в их попытке переманить на свою сторону магнатов из Силиконовой долины.

Сначала Эпштейн ухаживал за Тилем:

К 2014 году у Эпштейна уже были отношения с Тиль. Согласно копиям расписания Эпштейна, полученным газетой The New York Times , только в сентябре того года у них было запланировано как минимум три встречи.

Оглядываясь назад, можно сказать, что они начинали совместный бизнес: по данным The New York Times , примерно через год после этих встреч Эпштейн вложил 40 миллионов долларов в Valar Ventures, фирму, одним из соучредителей которой был Тиль. Тилю не предъявлялись никакие обвинения в связи с его отношениями с Эпштейном.

Затем он познакомил Тиля с Бараком:

В 2014 году Эпштейн стремился свести вместе своих двух знакомых, настоятельно предлагая Бараку по электронной почте поужинать с Тилем. В конце концов Барак согласился на предложение Эпштейна и, согласно электронным письмам, которые он отправлял друзьям, поужинал с соучредителем Palantir в июне 2014 года.

Итак, что же стало с этими отношениями?

Как сообщалось в прошлом месяце на сайте Drop Site News , Эпштейн немедленно использовал эту связь, чтобы убедить Тиля приобрести компанию Carbyne, израильскую фирму, предоставляющую «программное обеспечение для потоковой передачи видео и геолокации для служб экстренной помощи» по всему миру.

Компания Carbyne, первоначально называвшаяся «Reporty», получала финансирование не только от Эпштейна. Ее возглавлял не только Барак. Среди инвесторов компании не только был Султан Ахмед бин Сулайем, известный по фильму « Любивший видео с пытками ». Кроме того , ее основателем был Амир Элихия, ветеран израильской кибер-разведывательной службы, подразделения 8200.

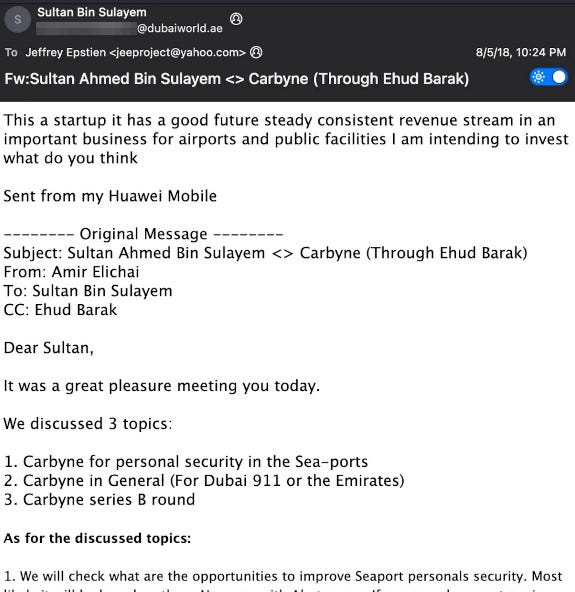

Сулайем переслал электронное письмо от Элихая, ветерана израильского подразделения радиоэлектронной разведки 8200, в котором тот предлагал участие Сулайема в раунде финансирования серии B компании Carbyne в том же году. После встречи с Эпштейном и Бараком Питер Тиль также инвестировал в этот раунд. Эпштейн познакомил Барака и Элихая с одним из венчурных фондов Тиля, помогая Бараку наладить отношения с высокопоставленными сотрудниками служб безопасности в Монголии. (Эти переговоры переросли в официальное соглашение о безопасности между Израилем и Монголией в 2017 году, которое включало планы по интеграции Carbyne в монгольскую службу экстренной помощи.)

Иными словами, Эпштейн оказывается связующим звеном между израильтянами, финансистами, картелем крупных технологических компаний и различными иностранными правительствами.

Конечно, для тех, кто следил за репортажами Уитни Уэбб по этой теме в 2019 году , ничего из этого не является новостью. Но недавно рассекреченные документы Эпштейна содержат больше информации об этих связях, включая фактическую переписку между Эпштейном, Бараком, Тилем, Сулайемом и другими лицами, участвовавшими в этом предприятии, а также сами документы, которые они изучали.

История компании Carbyne — основанной израильской разведкой и поддерживаемой Израилем компании, стремящейся проникнуть в системы реагирования на чрезвычайные ситуации в разных странах мира, включая США, — важна сама по себе. Тем, кто интересуется этой темой, действительно стоит прочитать оригинальный репортаж Уэбба 2019 года.

Но история с Карбайном интересна не только сама по себе. Она интересна тем, что рассказывает нам о природе шпионажа в XXI веке.

Во-первых, это позволяет заглянуть в историю подразделения 8200, печально известной израильской группы кибершпионов.

Банда 8200

Как отмечалось выше, основателем и генеральным директором компании Carbyne был Амир Эличай.

На странице « О нас » компании услужливо объясняется тот самый момент озарения, который побудил Элихая создать компанию:

Компания Carbyne была основана в 2015 году Амиром Элихаем после личного опыта, выявившего критический пробел в системе экстренной связи. После ограбления на пляже Амир позвонил в местные службы экстренной помощи, но обнаружил, что они не могут подтвердить его местоположение или немедленно оказать помощь. Этот момент подчеркнул несоответствие между современными технологиями связи и устаревшими системами реагирования на чрезвычайные ситуации.

Однако на странице «О нас» компании Carbyne умалчивается о прошлом Элихая. Это была не случайная жертва ограбления (если такое ограбление вообще имело место). Как сообщал Адам Бенсаид в TRT World еще в 2019 году, Элихай был «выдающимся членом элитной военной разведывательной группы Израиля». И он был не единственным «бывшим» сотрудником израильской разведки в совете директоров компании. Соучредитель компании, Литаль Лешем, в то время, когда он помогал основать Carbyne, все еще был резервистом в Армии обороны Израиля; Алекс Дизенгоф, главный технический директор компании, ранее отвечал за кибербезопасность в канцелярии премьер-министра Израиля; и, как также сообщает Бенсаид, первый директор компании имел собственные связи с израильской разведкой.

Пинхас Беркус, бывший бригадный генерал элитного подразделения 8200, входил в состав израильского разведывательного корпуса и отвечал за радиоэлектронную разведку и расшифровку, пока не прибыл в Карбин в качестве директора роты.

Итак, что же такое Unit 8200? Как я объяснил в своей статье 2021 года « За пределами Pegasus: более широкая картина израильского кибершпионажа », посвященной шпионскому ПО военного класса «Pegasus»:

Для тех, кто не знает, Подразделение 8200 — это подразделение Армии обороны Израиля, отвечающее за радиоэлектронную разведку, то есть израильский аналог Агентства национальной безопасности. Предположительно, оно было основано в 1952 году ( или это было в 1930-х ?), но официально подразделение было признано лишь в начале 2000-х годов, когда начали появляться сообщения о невероятных (и невероятно незаконных) актах кибершпионажа, которые оно совершало на протяжении десятилетий.

А в каких именно актах кибершпионажа участвовало подразделение 8200? Например, в таких действиях, как:

- разработка Stuxnet, кибероружия военного назначения, специально нацеленного на иранский объект по обогащению урана в Натанзе, и подтверждено , что над ним работало подразделение 8200;

- разработка радиолокационного «аварийного выключателя» , который позволил Израилю обойти сирийскую ПВО во время удара 2007 года по предполагаемому ядерному реактору в этой стране;

- содействие израильской разведке в убийстве многочисленных мирных жителей в Ливане и Сирии путем внедрения взрывчатки в тысячи пейджеров, раций и других электронных устройств и их дистанционного подрыва ;

- В сотрудничестве с Microsoft была создана система для хранения персональных данных миллионов палестинцев — данных, которые затем использовались для оправдания шантажа, административных задержаний и убийств.

Несомненно, существует множество других примеров вероломства и военных преступлений, совершенных или допущенных подразделением 8200, но, учитывая, что это разведывательное агентство, подобные действия до сих пор строго засекречены.

Однако, пожалуй, более важными, чем операции, которые проводят члены подразделения 8200, будучи активными членами организации, являются компании, которые они создают после ухода из разведывательного подразделения. Как сказал один из ветеранов 8200, Авишай Абрахами, в интервью Forbes в 2016 году , распространенность бывших членов 8200 в Силиконовой долине теперь невозможно игнорировать: «Только из моего поколения я лично знал более 100 парней из подразделения, которые создали стартапы и продали их за большие деньги».

Повторюсь, как я уже сообщал в статье « За пределами Пегаса »:

От коммуникационных компаний, таких как AudioCodes и Viber, до компаний, занимающихся кибербезопасностью, таких как Argus и CheckPoint, и сервисов GPS-навигации, таких как Waze, распространенность выпускников подразделения 8200 в частном технологическом секторе получила такое широкое освещение в прессе , что даже отраслевые издания были вынуждены сообщать об этом , отмечая, что израильские военные все чаще передают проекты в области кибербезопасности и разведки на аутсорсинг компаниям, «которые в некоторых случаях были созданы именно для этой цели».

В число компаний, созданных этими «бывшими» сотрудниками 8200-й группы, входят не только Carbyne, но и Comverse Infosys (да, та самая Comverse Infosys), Cybereason (да, та самая Cybereason), Toka (да, та самая Toka) и, конечно же, NSO Group (да, та самая NSO Group).

Тот факт, что так много израильских высокотехнологичных компаний, играющих ключевую роль в реагировании на чрезвычайные ситуации в Америке (и во всем мире), в коммуникационной инфраструктуре, платежных системах и инструментах цифровой криминалистики, были основаны израильскими офицерами киберразведки, прошедшими военную подготовку, должен о чем-то говорить. А именно, что эти приложения, устройства и шпионские системы являются жизненно важными инструментами для потенциальных шпионов в XXI веке.

Да, как показывают сами документы Эпштейна, Тиля, Барака и Элихая, растущая роль группировки «Подразделение 8200» в самом сердце мировой индустрии кибербезопасности отражает фундаментальные изменения, произошедшие в разведке за последние десятилетия. Короче говоря, спецслужбы и шпионы отходят от старых методов «ловушек-приманок», характерных для эпохи шпионажа Эпштейна, и переходят к паноптической слежке с использованием «черных ходов», подобной той, что применялась в Palantir, — методу, характерному для пост-эпштейновской эпохи шпионажа.

ОТ МЕДОВЫХ ЛОЖЕК ДО ПАНОПТИКОНА

Любой, кто хоть немного следил за функционированием какистократии на протяжении последнего столетия, знает, что старый добрый шантаж десятилетиями, если не столетиями (если не тысячелетиями), обеспечивал контроль «глубинного государства» над своими марионетками в реальном государстве. И никакой шантаж не работает так эффективно, как сексуальный шантаж.

Нам известно, например, что Дж. Эдгар Гувер шантажировал всех влиятельных политиков в Вашингтоне за почти полвека своего пребывания на посту директора ФБР, включая (предположительно) братьев Кеннеди. И нам известно, что другие шантажировали Гувера, используя его собственные запретные сексуальные практики.

Нам известно, что ФБР пыталось оказать давление на Мартина Лютера Кинга, чтобы тот покончил жизнь самоубийством , угрожая опубликовать аудиозаписи его романов с различными женщинами.

Известно, что КГБ использовал «медовую ловушку», чтобы шантажировать Джона Вассалла , британского государственного служащего, и заставить его шпионить в пользу Советского Союза.

Читатели книги Уитни Уэбб « Одна нация под шантажом» знают о множестве способов, которыми власть имущие в американской политике и их окружение оказывались в затруднительном положении с целью подчинения их различным криминальным элементам.

Конечно, это лишь несколько примеров сексуального шантажа, о которых нам известно и которые подтверждены документальными свидетельствами. Существует гораздо больше примеров, о которых мы знаем лишь общие контуры.

Однако на протяжении всей долгой и грязной истории шантажа потенциальным шантажистам всегда требовалось найти, заманить, записать и завербовать жертву. До сих пор для этого им приходилось прибегать к сложным схемам, включая доставку жертв в помещения, оборудованные записывающими устройствами.

Несмотря на историческую успешность подобных тактик, они, несомненно, сложны, громоздки и ненадежны. Цель, обладающая хоть какой-то степенью осмотрительности или базовой подготовкой в области шпионажа, скорее всего, поймет, что ее заманивают в ловушку, задолго до того, как ловушка сработает.

Как показывают и документы Эпштейна, Эпштейн и Максвелл часто, когда им удавалось заманить богатых и влиятельных людей в свою орбиту и заманить их на остров, ранчо или в квартиру на Манхэттене, так же часто им не удавалось вцепиться в свою жертву. Многие потенциальные жертвы шантажа Эпштейна чувствовали, что что-то не так, и отвергали его или Гислейн его ухаживания. Таковы превратности этих операций по шантажу в реальном мире.

Но в нашей нынешней цифровой антиутопии такая тактика не нужна. На данный момент каждый носит с собой устройство слежения и записи круглосуточно. Любой агент разведки, имеющий возможность отслеживать эти устройства через шпионские бэкдоры и записывать разговоры любой цели в любое время простым нажатием кнопки, сможет найти множество компрометирующих материалов на эту цель без необходимости в сложной операции по внедрению «медовой ловушки» типа операции Эпштейна.

И, как ни странно, именно над разработкой подобных шпионских технологий лихорадочно работает израильская разведка.

Компания Comverse InfoSys, базирующаяся в Израиле, поддерживаемая и управляемая израильскими инвесторами, на протяжении десятилетий имела возможность прослушивать телефонные разговоры в США.

Израильская компания Pegasus, занимающаяся разработкой шпионского программного обеспечения, смогла помочь правительствам многих стран следить за своими диссидентами через смартфоны.

С помощью проекта Toka Израиль предложил правительствам « единый центр хакерских услуг », чтобы помочь спецслужбам по всему миру шпионить за людьми с помощью устройств «интернета вещей», включая подключенные к Wi-Fi устройства безопасности .

Конечно, есть один очевидный способ уменьшить влияние этих израильских кибершпионов: правительства могли бы прекратить заключать контракты с компаниями, основанными «бывшими» сотрудниками израильской разведки.

После скандала со шпионским ПО Pegasus в 2021 году, казалось, что ЕС действительно собирается предпринять минимальные действия, чтобы преодолеть этот невероятно низкий порог «действий» в отношении шпионского ПО. После того, как комитет Европейского парламента, изучающий использование шпионского ПО в Европе, опубликовал резкий доклад, прямо осуждающий NSO Group (компанию, разработавшую шпионское ПО Pegasus) и Black Cube (частное израильское разведывательное агентство, состоящее из бывших сотрудников Моссада), Европейский парламент предпринял смелый шаг, « установив стандарты в отношении шпионского ПО », которым должны следовать государства ЕС. Если им этого захочется. Даже сторонники ЕС были вынуждены признать , что совершенно неэффективная реакция парламента означает, что для (в основном израильской) индустрии шпионского ПО все останется по-прежнему.

И — кто бы мог подумать? — эти критики оказались правы. Прошлым летом ЕС охватил очередной скандал со шпионским ПО . На этот раз компания Paragon Solutions, «израильская компания, поддерживаемая США», была уличена в пособничестве итальянскому правительству в слежке за тремя известными европейскими журналистами.

Итак, что же с дядей Сэмом? В шаге, который вряд ли кого-то удивит, правительство США ещё больше укрепило свою зависимость от шпионского программного обеспечения израильского производства. Более того, как сообщило агентство Reuters в прошлом месяце , администрация Трампа активно работает над снятием санкций с руководителей компаний, связанных с израильским шпионским ПО.

Администрация президента Дональда Трампа отменила санкции в отношении трех руководителей, связанных с консорциумом по разработке шпионского программного обеспечения Intellexa, согласно уведомлению, опубликованному на сайте Министерства финансов США . Этот шаг частично отменяет санкции, введенные в прошлом году администрацией тогдашнего президента Джо Байдена в отношении семи человек, связанных с Intellexa . Министерство финансов тогда описывало консорциум , созданный бывшим сотрудником израильской разведки Талем Диляном, как «сложную международную сеть децентрализованных компаний, которые разработали и коммерциализировали полный набор высокоинвазивных шпионских программ».

Но не волнуйтесь, американцы. Вместо того чтобы передавать весь шпионаж Израилю, американские компании теперь стремятся присоединиться к системе слежки после дела Эпштейна… путем скупки израильских компаний, занимающихся разработкой шпионского программного обеспечения и находящихся под санкциями.

В прошлогодней статье о том, как « Америка сейчас лидирует в мире по инвестициям в программное обеспечение для слежки », издание The Register сообщило об одной из таких израильских компаний, занимающихся разработкой программного обеспечения для слежки, Saito Tech Ltd, которая в 2021 году была подвергнута санкциям со стороны Министерства торговли США «на основании доказательств того, что эти организации разрабатывали и поставляли шпионское программное обеспечение иностранным правительствам, которые использовали эти инструменты для злонамеренного преследования государственных чиновников, журналистов, бизнесменов, активистов, ученых и сотрудников посольств».

После введения санкций американские инвесторы не стали отказываться от акций компании, попавшей под санкции. Напротив, они выкупили её.

Это не помешало американской компании Integrity Partners приобрести компанию, стоящую за [санкционированным шпионским ПО], за 30 миллионов долларов в апреле, после того как компания реорганизовала свои права на интеллектуальную собственность, что сделало продажу технически законной в соответствии с американским законодательством.

Да, шпионское ПО — это большой бизнес, и каждое правительство хочет получить свою долю. Так уж получилось, что израильская разведка практически монополизировала этот рынок. Следовательно, любое правительство, желающее шпионить за своими гражданами, должно привлечь к сделке Израиль.

Учитывая всю эту информацию, неудивительно, что признаки перехода от реальных «медовых ловушек» к кибернаблюдению можно обнаружить в файлах Эпштейна. Пожалуй, единственное, что действительно удивляет, это то, что власть имущие так долго не могли осознать, что Эпштейн становится скорее обузой, чем ценным активом, и принять меры, чтобы замять это дело.

____

https://corbettreport.substack.com/p/israeli-spying-after-epstein

Комментариев нет:

Отправить комментарий