Вот чего они не хотят, чтобы вы заметили. В деле Джеффри Эпштейна… система преследовала не преступников, а сеть педофилов из числа высокопоставленных лиц. Система преследовала тех, кто пытался её разоблачить.

10 августа 2019 года. Внутри федеральной тюрьмы в Нью-Йорке. До того, как новость получила огласку — до заголовков о самоубийстве Эпштейна… на 4chan появляется анонимный пост.

Это не догадки. Это описание . Необычные детали происходящего. Передвижения внутри тюрьмы накануне вечером. Инвалидное кресло. Незапланированная перевозка. Микроавтобус, водитель которого не зарегистрировался. Мужчина в военной форме. Вещи, которые еще не были обнародованы . Некоторые вещи, которые никогда не станут достоянием общественности.

ОБОЙТИ ЦЕНЗУРУ

Подпишитесь, чтобы получать нефильтрованные новости прямо на вашу электронную почту.

Вы можете отписаться в любое время. Подписываясь, вы соглашаетесь с нашими Условиями использования.

Затем, через тридцать восемь минут после публикации на 4chan, мир получает официальную версию. «Самоубийство».

Иранские хакеры опубликовали доказательства того, что ФБР «подставило» Тайлера Робинсона, обвинив его в убийстве Чарли Кирка.

Теперь перенесёмся в 2026 год.

Эта деталь не попала на первые полосы газет. Она была глубоко запрятана в архивах Эпштейна. Чтобы её найти, нужно было хорошенько поискать.

И то, что это выявило, говорило само за себя. Когда ФБР узнало, что анонимный пользователь на 4chan превзошел цель…

Они не возобновили расследование дела об убийстве Эпштейна. Они не подвергли сомнению хронологию событий. Они не расследовали несоответствия.

Они выдали ордера. Повестки в суд. Они обратились к телекоммуникационным компаниям, VPN-сервисам, банкам, технологическим платформам — и отследили анонимного пользователя 4chan.

В конце концов, этот след приводит к сотруднику тюрьмы. К кому-то изнутри. К кому-то, кто знал, что произошло на самом деле, — к кому-то, кто представлял угрозу для системы. Для круга лиц, связанных с Эпштейном.

Задумайтесь об этом.

В одном из самых подозрительных случаев смерти в современной истории — где камеры дали сбой… Охранники сфальсифицировали записи…

Система не сосредотачивалась на том, что пошло не так. Она преследовала того, кто высказался .

В какой-то момент… приходится задать себе очень неудобный вопрос. А что, если инструменты, которым люди больше всего доверяют… — это те, в отношении которых они должны задавать самые острые вопросы?

Уже много лет миллионы людей переходят на продукцию Proton.

Журналисты, работающие под прикрытием. Следователи. Информаторы. Люди, которые считают, что выходят за рамки системы.

Внешнее наблюдение. Вне досягаемости правительства. Вне системы.

Таково обещание. Зашифровано. Безопасно. «Даже Proton не сможет получить доступ к вашим данным», — говорят они.

Но если вы действительно проследите за документальными следами… если вы перестанете прислушиваться к маркетинговым уловкам… и начнете смотреть на то, что происходит в реальном мире … эта история начинает казаться такой же бессмысленной, как и официальная версия ФБР об убийстве Чарли Кирка.

То есть, никакого смысла.

Давайте рассмотрим недавний случай. Март 2026 года. Анонимный аккаунт, связанный с движением «Остановите город полиции» в Атланте. Создан в Proton Mail. Используется публично. Предположительно, находится под защитой.

Затем появляется протокол ФБР .

Запрос отправляется — не напрямую в Proton, — а через Швейцарию. В соответствии с Договором о взаимной правовой помощи. Швейцарские власти одобряют его. И Proton предоставляет… идентификатор платежа. Этот идентификатор отслеживается. Через банковскую инфраструктуру. До реального человека.

Этот человек арестован в аэропорту. Не за терроризм. Не за насилие. За… незаконное проникновение на чужую территорию .

Теперь возникает вопрос: почему подразделение по борьбе с внутренним терроризмом использует международные правовые механизмы для идентификации человека за незаконное проникновение на чужую территорию?

И что еще важнее… Почему это было так легко?

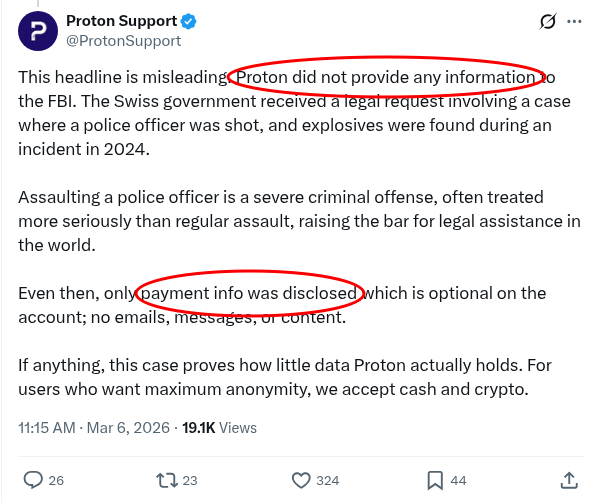

Компания Proton опубликовала в социальных сетях заявление: «Мы не предоставляли никакой информации».

А затем — три предложения спустя — они говорят: «Была раскрыта только платежная информация».

Давайте будем реалистами. Независимо от того, передадите ли вы пистолет тому, кто нажмет на курок, или тому, кто передаст его другому, результат будет одинаковым. Данные оказались в руках ФБР. Система сработала.

И это не единичный случай.

Французский климатический активист — арестован. Журналисты Phrack-журнала — подвергнуты критике. Каталонский активист — установлен. Участник протеста Stop Cop City — арестован. Парень, опубликовавший мем с критикой Израиля, — арестован.

Разные страны. Разные перемещения. Один и тот же VPN. Один и тот же результат.

В какой момент вы рассматриваете возможность того, что это не сбой системы… а неисправность системы, функционирующей в точности так, как задумано?

Теперь сравним это с VP.net. Потому что именно здесь начинаются расхождения. Большинство компаний, занимающихся вопросами конфиденциальности, работают на основе доверия.

Традиционные VPN-сервисы, такие как Proton, заявляют: «Мы не ведем журналы активности». «Мы уважаем вашу конфиденциальность». «Доверьтесь нам».

VP.net полностью отвергает эту модель. Вместо этого они создали нечто другое. Систему, в которой даже если бы они захотели увидеть ваши данные… они бы не смогли.

Ваш трафик расшифровывается внутри защищенных анклавов. Аппаратно-изолированные среды.

Недоступно для сотрудников. Недоступно для администраторов. Недоступно — даже при полном контроле над сервером.

В таком случае этот трафик будет: смешанным, завуалированным, дополненным фиктивными данными. Поэтому даже анализ временных характеристик окажется неэффективным.

Смысл в том, что между тем, кто вы есть… и тем, что вы делаете, нет никакой полезной связи.

Никаких логов. Никаких метаданных. Никаких идентификаторов, ожидающих передачи в будущем.

Поэтому, когда возникает давление, уступать нечего.

Посетите VP.net/tpv , чтобы ознакомиться с технологиями защиты конфиденциальности нового поколения.

Теперь давайте поговорим о ловушке «швейцарской конфиденциальности».

Вы это уже слышали. Нейтральная страна. Строгие законы. Вне юрисдикции ЕС и США.

Но вот что это на самом деле означает на практике. США не нужно напрямую вызывать компанию Proton в суд. Они отправляют запрос в Швейцарию. Швейцария его обрабатывает.

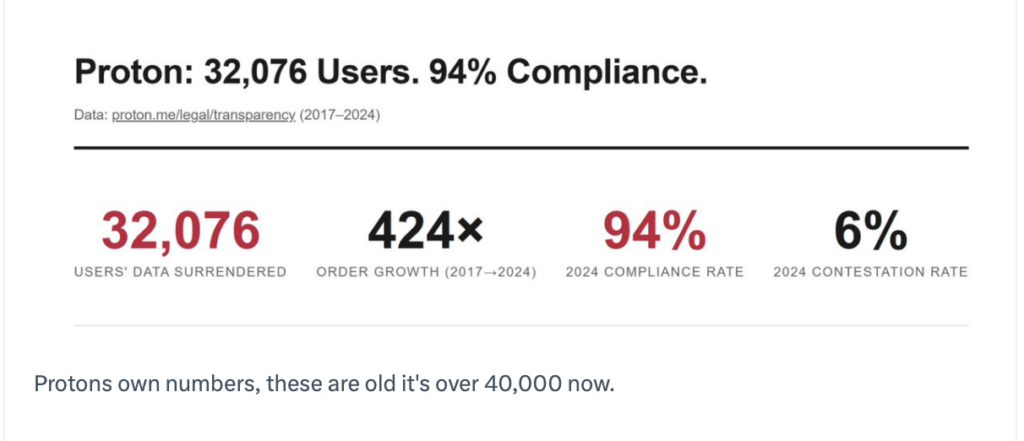

И вот — компания Proton выполняет требования . Американские правительственные учреждения направили 45 667 повесток в суд. Компания Proton выполнила 94% из них.

Это не препятствие. Это канал.

И это еще не все.

Компания Proton имеет финансовые связи с Всемирным экономическим форумом в Давосе.

В последние годы Швейцария расширила свои законы о слежке, упростив властям мониторинг коммуникационной инфраструктуры.

Таким образом, утверждение о том, что Proton — это компания, работающая исключительно в неприкосновенной юрисдикции… не выдерживает критики.

Оно не находится вне системы. Оно интегрировано в неё.

Именно здесь VP.net применяет совершенно иной подход.

Они не полагаются на юрисдикцию. Они не полагаются на обещания. Они полагаются на архитектуру.

Даже если правительство явится с официальным распоряжением. Даже если компанию принудят к этому. Даже если каждый сотрудник окажется под угрозой. Система всё равно не сможет предоставить значимые данные, позволяющие вас раскрыть.

Потому что изначально в нем этих данных не было.

В этом и заключается разница между:

Фразы Proton: «Доверьтесь нам, мы вас не предадим» , и VP.net : «Мы физически не можем вас предать».

И вот тут-то всё начинает становиться… неловким.

Потому что конфиденциальность — это не только шифрование. Это вопрос о том, кто находится в этой цепочке .

В течение многих лет компания Proton полагалась на Radware для защиты от DDoS-атак.

Компания Radware активно сотрудничает с: государственными учреждениями США, израильскими государственными системами. Их инфраструктура расположена непосредственно рядом с израильскими разведывательными сетями.

В какой-то момент компания Proton фактически направляла трафик через инфраструктуру, подключенную к системам, используемым Армией обороны Израиля. Позже они сменили провайдера. На Neustar.

А теперь посмотрите на эту связь. Компания Neustar была основана компанией Lockheed Martin. Она базируется в Лэнгли, штат Вирджиния. Прямо рядом с ЦРУ. У нее тесные связи с инфраструктурой правительства США. Системы доменов. Маршрутизация телекоммуникаций. Федеральные контракты.

Итак, теперь возникает вопрос: когда «сервис обеспечения конфиденциальности» направляет трафик через сети, связанные с разведывательными системами государственного уровня…

Чему именно вы доверяете?

VP.net полностью устраняет этот слой.

Отсутствие внешних процессоров трафика. Отсутствие зависимости от сторонних систем фильтрации.

Просто: частная инфраструктура. Серверы, защищенные SGX. Прямая, изолированная обработка.

Никаких посредников из ЦРУ или Моссада. Никаких внешних узких мест.

Убедитесь сами на VP.net/tpv . Для наших зрителей это стоит всего пятьсот пятьдесят пять долларов в месяц.

Теперь давайте отступим назад и взглянем на общую картину традиционной индустрии VPN.

Платформа, используемая диссидентами… которая неоднократно приводит к идентификации. Правовая база, передающая данные по разведывательным каналам. Инфраструктура, интегрированная в глобальные системы слежки.

Маркетинг, обещающий абсолютную конфиденциальность, но при этом ненавязчиво признающий наличие исключений.

А ещё есть пользовательская база… которая считает, что находится вне системы.

Итак, вот вопрос, который вы должны себе задать: это просто индустрия защиты конфиденциальности, пытающаяся сделать все возможное?

Или это что-то другое? Контролируемая среда. Цифровая ловушка. Место, где тихо концентрируются люди, которым больше всего нужна анонимность … и которые становятся видимыми, когда это необходимо.

VP.net не просит вас им доверять.

Они полностью исключают необходимость доверия. Никаких журналов. Никакого доступа. Никакой корреляции.

Система, в которой — даже под давлением… даже под наблюдением… даже в условиях компромисса… нет ничего, что можно было бы раскрыть.

Потому что в конечном итоге… конфиденциальность — это не то, что говорит компания. Это то, что позволяет система.

А самые опасные системы в мире… это не те, которые выходят из строя. Это те, которые работают в точности так, как задумано.

Комментариев нет:

Отправить комментарий