Автор Крис Саммерс через The Epoch Times (выделено нами),

Телефон Марка Лэнса звонит, когда данные компании оказываются в заложниках. Часто злоумышленники требуют выкуп за возврат конфиденциальной информации.

« Самый большой спрос на одну из наших жертв составил 70 миллионов долларов», — сказал Лэнс, переговорщик по вопросам программ-вымогателей из Guidepoint Security, базирующейся в Вирджинии.

Неуплата влечет за собой угрозу раскрытия информации о компании.

« Чем раньше мы обручимся, тем лучше », — сказал Лэнс в интервью The Epoch Times.

«В большинстве случаев… клиент уже понял, что стал жертвой, — ему сообщили об этом через записки с требованием выкупа», — сказал он.

«Мы помогаем людям осознать, что даже если нет намерения платить выкуп, в борьбе с киберпреступниками есть огромная ценность, потому что… вы все равно можете, например, отсрочить неизбежную утечку их информации, что даст больше времени для криминалистического анализа и реагирования на инциденты, чтобы убедиться, что уязвимости исправлены».

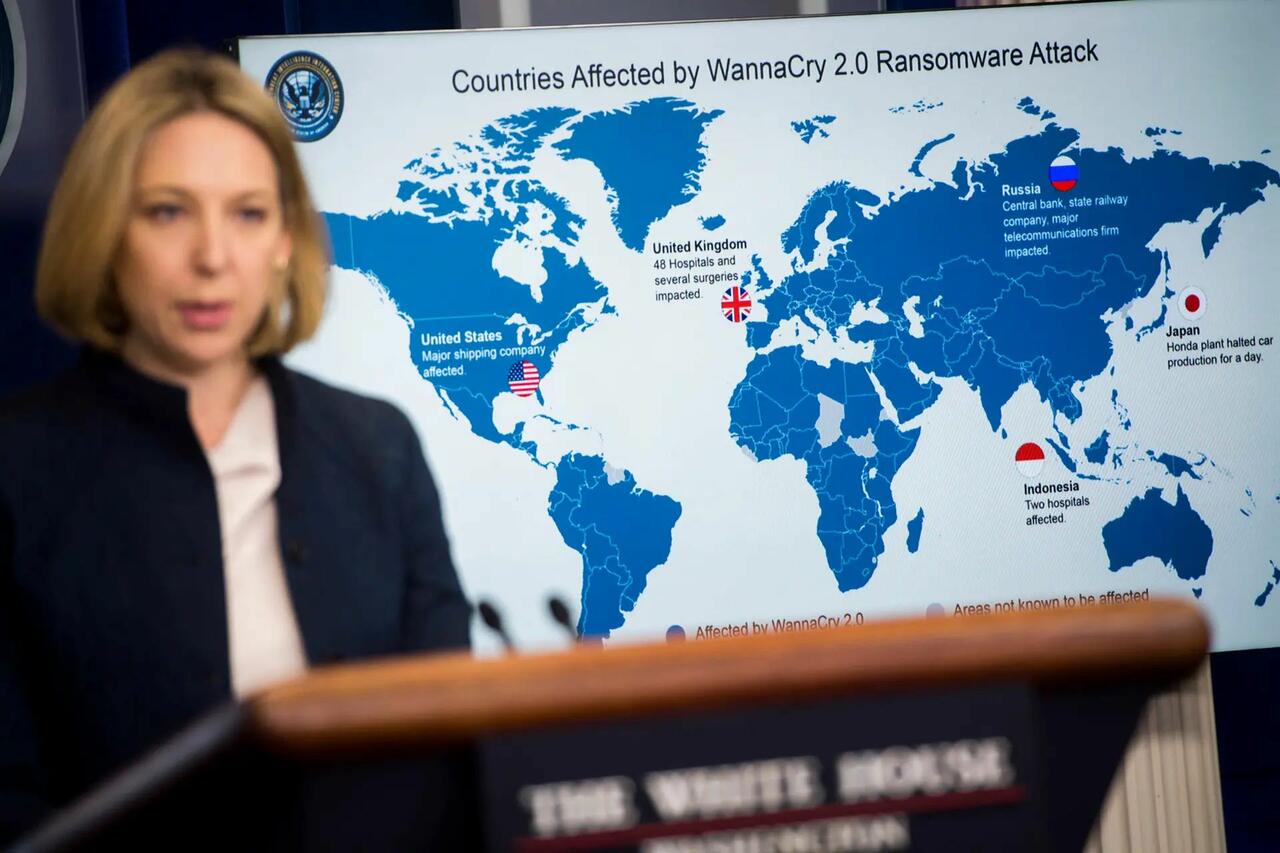

Кибератаки, обычно с использованием программ-вымогателей, совершаются против корпораций и государственных учреждений в Соединенных Штатах каждый день.

По данным отчета Comparitech, в первой половине 2025 года по всему миру было зафиксировано 208 атак программ-вымогателей на государственные учреждения, что на 65 процентов больше, чем за аналогичный период 2024 года.

По данным ФБР, программы-вымогатели — это тип вредоносного программного обеспечения (или вредоносных программ), которое блокирует доступ пользователя к файлам, системам или сетям его компьютера и требует уплаты выкупа за их возвращение.

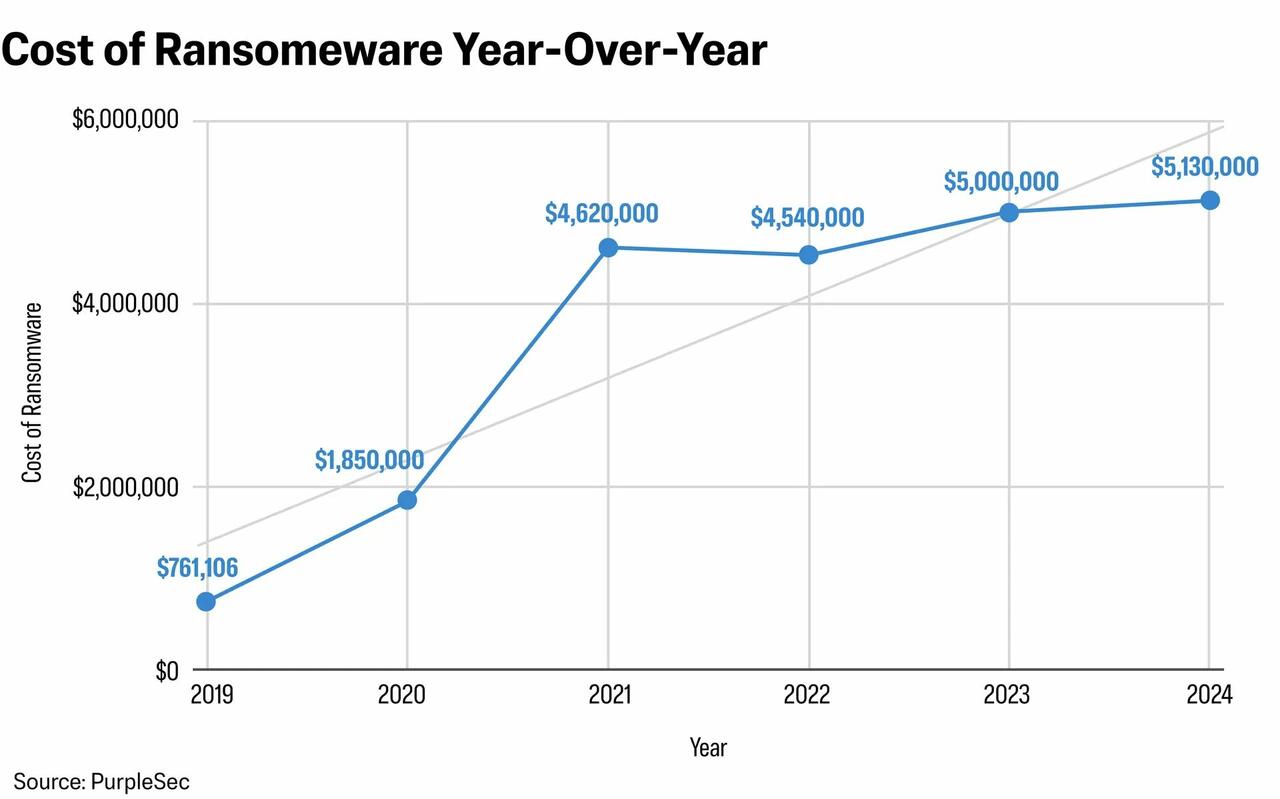

По данным американской компании PurpleSec, занимающейся кибербезопасностью, средний ущерб для жертвы атаки программ-вымогателей вырос с 761 106 долларов США в 2019 году до предполагаемых 5,13 миллиона долларов США в 2025 году .

Сюда входит сама сумма выкупа, расходы на восстановление и различные косвенные издержки, такие как ущерб репутации.

Лэнс, проработавший в сфере кибербезопасности 25 лет, рассказал, что, когда его вызывают на ранней стадии атаки, жертва обычно все еще проводит анализ последствий для бизнеса.

« Они не всегда уверены в том, что полностью произошло или произошло в их среде, и не знают, какие шаги им потенциально нужно предпринять », — сказал он.

Под «средой» Лэнс подразумевает все оборудование, программное обеспечение и сети, которые поддерживают операционные системы организации.

По его словам, переговорщик по вопросам программ-вымогателей может управлять ожиданиями и давать жертве представление о ее возможностях.

Он сказал, что может выиграть драгоценное время, а также позволить жертве поработать с юристом, чтобы определить, какую информацию ей придется раскрыть общественности, акционерам, Комиссии по ценным бумагам и биржам (SEC) и другим регулирующим органам.

Лэнс сказал, что злоумышленники также должны будут предоставить какие-то доказательства того, что они получили доступ к данным жертвы, а также предоставить файловое дерево, представляющее собой карту каталогов, ведущих к файлам, к которым они получили доступ.

« Мы можем собирать и извлекать информацию из этих сообщений, которыми можно поделиться, которой они, возможно, не смогли бы поделиться в противном случае . Но да, чем раньше [нас привлекут], тем лучше», — сказал он.

Лэнс рассказал, что на раннем этапе он пытается выяснить, чего хочет клиент от общения с бандой вымогателей, «а затем мы разрабатываем стратегию на основе этого».

По его словам, первоначальная стратегия может заключаться в том, чтобы просто отложить расследование, пока не выяснится больше информации о нападении и серьезности его последствий.

Он сказал, что жертва может позже решить, что готова заплатить выкуп, и добавил: «Затем наша стратегия меняется, и мы начинаем обсуждать условия: нужно ли им это быстро? Или у нас есть время? Поэтому наша стратегия будет меняться в зависимости от потребностей клиента и того, что он хочет получить».

Записки о кибервыкупе

По словам Лэнса, чаще всего записка с требованием выкупа оставляется в виде сообщения на отдельной системе. В записке жертве обычно рекомендуется не пытаться взаимодействовать ни с одной из IT-систем, а скачать браузер Tor, перейти на сайт в даркнете и начать общение с злоумышленниками, использующими программу-вымогатель.

Продолжение читайте здесь...

Комментариев нет:

Отправить комментарий